Installer des caméras et des badges ne suffit pas à sécuriser vos locaux ; mal configurés, ces outils créent des risques juridiques et financiers majeurs pour votre entreprise.

- Chaque dispositif de sécurité, physique ou numérique, est soumis aux principes de finalité, de proportionnalité et de minimisation des données imposés par le RGPD.

- Une sécurité purement technique ignorant le cadre légal (droit du travail, CNIL) expose à des sanctions financières et à des litiges prud’homaux.

Recommandation : Auditez chaque mesure de sécurité non pas sur son efficacité technique seule, mais sur sa capacité à être justifiée et documentée face à un contrôle.

En tant que responsable de la sécurité, votre mission est claire : protéger les biens et les personnes. L’installation de caméras de surveillance, de systèmes de contrôle d’accès par badge ou la mise en place de politiques de mots de passe robustes semblent être des réponses évidentes et nécessaires. Vous investissez dans du matériel performant, vous déployez des technologies modernes, et pourtant, sans le savoir, vous construisez peut-être un château de cartes juridique prêt à s’effondrer au premier contrôle de la CNIL ou lors d’un litige avec un salarié.

La plupart des guides se contentent de lister les obligations de manière superficielle : « il faut informer les salariés », « les mots de passe doivent être complexes ». Ces conseils, bien que justes, omettent l’essentiel. Ils ne vous expliquent pas la logique sous-jacente qui transforme un outil de protection en une preuve à charge contre votre propre entreprise. Le problème n’est pas la technologie, mais son déploiement aveugle, sans considération pour le principe fondamental qui régit aujourd’hui toute collecte de données : la proportionnalité.

Mais si la véritable clé n’était pas d’accumuler les verrous, mais de savoir justifier chacun d’entre eux ? Cet article adopte le point de vue d’un DPO (Délégué à la Protection des Données) et expert en sûreté. Nous n’allons pas simplement survoler les règles ; nous allons disséquer 8 points de friction courants, du registre papier à l’accueil jusqu’à la protection contre les ransomwares. L’objectif est de vous fournir la grille de lecture juridique et technique pour transformer votre arsenal de sécurité en une forteresse conforme et défendable.

Cet article va analyser en profondeur les points névralgiques où la sécurité physique rencontre les exigences du RGPD et du droit du travail. Le sommaire ci-dessous vous permettra de naviguer à travers ces thématiques critiques.

Sommaire : Sécuriser ses locaux en conformité avec le RGPD et le droit du travail

- Gestion des visiteurs : pourquoi le cahier papier à l’accueil est-il une faille de sécurité majeure ?

- Caméras au travail : avez-vous le droit de filmer les postes de travail en continu ?

- Organigramme de clés : comment gérer les passes partiels pour éviter que tout le monde ouvre tout ?

- Biométrie (empreinte, iris) : est-ce autorisé pour pointer à l’usine en France ?

- Barrières infrarouges ou Clôture électrique : quelle protection périmétrique pour un site logistique ?

- L’erreur de serrurerie qui annule votre garantie vol en cas d’effraction

- Politique de mots de passe : pourquoi l’authentification à double facteur (2FA) est-elle non négociable ?

- Cybersécurité PME : comment se protéger des ransomwares avec un budget informatique limité ?

Gestion des visiteurs : pourquoi le cahier papier à l’accueil est-il une faille de sécurité majeure ?

Le traditionnel cahier à spirales posé sur le comptoir de l’accueil est une pratique encore répandue. Pourtant, du point de vue du RGPD, c’est une anomalie flagrante. Cet outil simple expose l’entreprise à des risques disproportionnés en violant plusieurs principes fondamentaux de la protection des données personnelles. Laisser un registre où chaque nouveau visiteur peut consulter les informations des précédents (nom, prénom, société, heure d’arrivée) constitue une violation directe du principe de confidentialité. Les données sont en libre accès, sans aucune mesure pour en limiter la consultation aux seules personnes habilitées.

Au-delà de la conformité, ce manque de maîtrise a des impacts opérationnels critiques. Un registre papier est par nature peu fiable : écritures illisibles, pages arrachées, informations erronées. En cas d’incident (évacuation d’urgence, vol), sa traçabilité est quasiment nulle, le rendant inutile pour les audits de sécurité ou les enquêtes. De plus, la conservation des données n’est pas maîtrisée. Le RGPD impose une durée de conservation limitée et justifiée ; un cahier qui reste indéfiniment sur une étagère est une bombe à retardement en cas de contrôle de la CNIL.

Les risques liés à cette pratique apparemment anodine sont multiples et graves :

- Données personnelles exposées en libre accès : Le RGPD exige que les données soient accessibles uniquement aux personnes habilitées, ce qui est impossible à respecter avec un cahier ouvert à tous.

- Traçabilité défaillante : Des pages manquantes, des erreurs d’écriture ou des noms illisibles rendent le registre inutilisable en cas d’audit QHSE ou d’évacuation d’urgence.

- Sécurité physique inexistante : Le registre peut être déplacé, perdu ou photographié par des visiteurs malveillants pour préparer une intrusion.

- Conservation non maîtrisée : Il est impossible de garantir la suppression des données après le délai légal, exposant l’entreprise à des sanctions de la CNIL.

- Image professionnelle dégradée : Des stylos défaillants et des pages déchirées créent une première impression négative auprès des clients et partenaires.

Remplacer ce système par une solution de gestion des visiteurs numérique et sécurisée n’est pas un luxe, mais une nécessité pour aligner la sécurité de l’accueil avec les exigences légales et opérationnelles modernes.

Caméras au travail : avez-vous le droit de filmer les postes de travail en continu ?

La réponse est catégoriquement non, sauf cas très exceptionnels. Le déploiement de la vidéosurveillance sur le lieu de travail est encadré par le principe de proportionnalité et de finalité. Une caméra peut être installée pour des raisons de sécurité des biens et des personnes (surveiller une entrée, une sortie, une zone de stockage de grande valeur). En revanche, elle ne peut en aucun cas servir à un contrôle permanent et systématique de l’activité des salariés. Filmer un poste de travail en continu est considéré par la CNIL et la jurisprudence comme une atteinte disproportionnée à la vie privée des employés.

Les zones de repos, les toilettes et les locaux syndicaux ne peuvent jamais être placés sous surveillance. Pour les autres zones, l’employeur doit pouvoir justifier la finalité de chaque caméra. L’information des salariés est également un prérequis non-négociable, via une note de service et un affichage clair mentionnant l’existence du dispositif, sa finalité, la durée de conservation des images et les modalités du droit d’accès. Selon la CNIL, la durée de conservation des images ne doit pas excéder 30 jours, sauf procédure judiciaire en cours.

Le non-respect de ces règles peut entraîner de lourdes sanctions, comme l’illustre une décision récente de la CNIL.

Étude de Cas : Sanction CNIL pour surveillance excessive d’un salarié

La CNIL a reçu une plainte concernant l’installation d’une caméra juste au-dessus d’un poste de travail. Après investigation, il a été prouvé que le dispositif fonctionnait en mode de visualisation continue, plaçant l’employé sous une surveillance permanente. Le gérant pouvait même accéder au flux vidéo en temps réel depuis son téléphone personnel. Jugeant ce dispositif « manifestement excessif » et non justifié, la CNIL a mis en demeure l’employeur. Face au refus de se conformer, l’entreprise a subi une sanction publique et financière pour violation du droit à la vie privée du salarié.

L’orientation des caméras, la définition de zones de masquage pour flouter les postes de travail et la justification documentée de chaque angle de vue sont des étapes cruciales pour un déploiement conforme.

Organigramme de clés : comment gérer les passes partiels pour éviter que tout le monde ouvre tout ?

Le bon vieux trousseau de clés mécaniques, symbole de confiance et de responsabilité, est en réalité un cauchemar en matière de gestion de la sécurité et de la traçabilité. Une clé perdue, non restituée après un départ, ou dupliquée sans autorisation crée une faille de sécurité permanente et non identifiable. Le principe fondamental en matière de contrôle d’accès est celui du moindre privilège : chaque personne ne doit pouvoir accéder qu’aux zones strictement nécessaires à l’accomplissement de ses fonctions, et ce, uniquement pendant les plages horaires autorisées. Un système de « passe général » distribué largement est l’antithèse de ce principe.

La gestion d’un organigramme de clés complexe devient rapidement ingérable et coûteuse. Le remplacement d’un cylindre de haute sécurité suite à la perte d’une clé peut coûter plusieurs centaines d’euros. De plus, il n’offre aucune traçabilité. Qui est entré ? À quelle heure ? Impossible de le savoir. Cette absence de journalisation est un problème majeur en cas d’incident, rendant toute investigation impossible. Une étude révèle que près de 56% des entreprises n’ont aucune procédure formalisée pour la révocation des accès après le départ d’un collaborateur, un risque énorme avec des clés mécaniques.

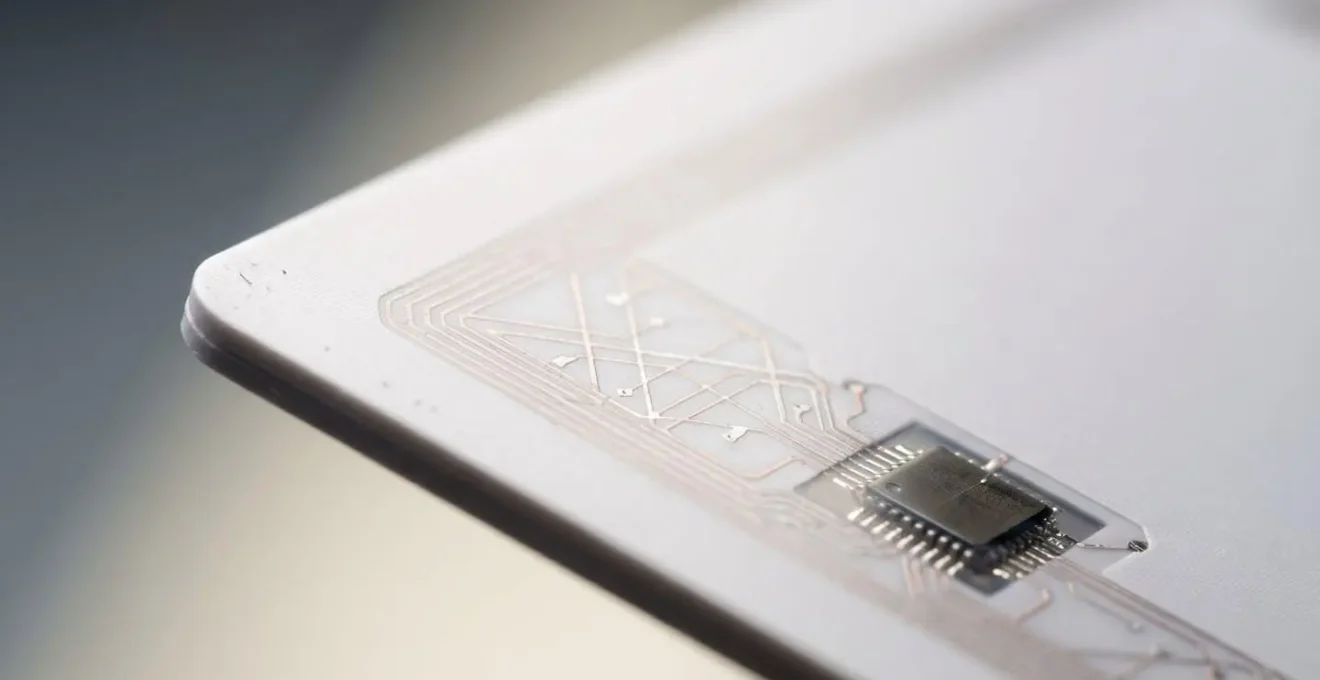

Les systèmes de contrôle d’accès électroniques par badge ou smartphone résolvent ces problématiques en offrant une granularité et une traçabilité inégalées. La comparaison entre les deux approches est sans appel.

| Critère | Clés mécaniques | Badges électroniques |

|---|---|---|

| Traçabilité | Aucune | Horodatage complet de chaque accès |

| Révocation en cas de perte | Changement serrure (coût élevé) | Désactivation immédiate dans le système |

| Gestion des plages horaires | Impossible | Restriction par jour/heure programmable |

| Coût de remplacement | 150-500€ (serrure + clés) | 35-50€ (badge uniquement) |

| Risque de duplication non autorisée | Élevé (reproduction facile) | Faible avec badges chiffrés (-70%) |

| ROI système complet | – | Moins de 24 mois |

La migration vers un système électronique n’est pas seulement un gain de sécurité, c’est aussi un investissement qui offre une visibilité et un contrôle indispensables à la gestion moderne d’un site.

Biométrie (empreinte, iris) : est-ce autorisé pour pointer à l’usine en France ?

La question du recours à la biométrie (empreinte digitale, reconnaissance faciale, contour de la main, iris) en entreprise est l’une des plus sensibles au regard du RGPD. La réponse de principe, en France, est non. Les données biométriques sont des données « particulièrement sensibles » dont le traitement est interdit, sauf exceptions très strictes. L’utilisation d’un dispositif biométrique pour le simple contrôle des horaires des salariés est presque systématiquement jugée disproportionnée par la CNIL. Le régulateur estime que des moyens moins intrusifs, comme le badgeage, suffisent à atteindre cette finalité.

Le recours à la biométrie ne peut être envisagé que s’il est justifié par un impératif de sécurité majeur et spécifique (protection de zones critiques comme un centre de données, un laboratoire de recherche, une salle des coffres). Même dans ce cas, le déploiement doit être précédé d’une Analyse d’Impact sur la Protection des Données (AIPD) et, souvent, d’une autorisation de la CNIL. Toute utilisation illégale expose l’entreprise à des sanctions pouvant atteindre, jusqu’à 4% du chiffre d’affaires annuel mondial.

L’argument de la « facilité » ou de la « lutte contre la fraude au pointage » n’est généralement pas retenu par la CNIL, qui privilégie la protection des libertés individuelles. Des sanctions exemplaires ont été prononcées contre des entreprises ayant outrepassé ce cadre.

Étude de Cas : Sanction CNIL pour pointage biométrique non autorisé

La société Assistance Centre d’Appels a été condamnée à une amende de 10 000€ pour avoir mis en place un système de pointage par empreintes digitales pour contrôler les horaires de ses salariés. Malgré plusieurs mises en demeure de la CNIL entre 2016 et 2018, l’entreprise a maintenu le dispositif. La CNIL a rappelé dans sa décision que les données biométriques ne peuvent être utilisées à cette fin, sauf circonstances exceptionnelles qui n’étaient pas réunies, et que des alternatives moins intrusives existaient.

Avant d’envisager toute solution biométrique, il est impératif de se poser la question : existe-t-il une autre méthode pour atteindre mon objectif ? Si la réponse est oui, la biométrie est très probablement illégale.

Barrières infrarouges ou Clôture électrique : quelle protection périmétrique pour un site logistique ?

La protection périmétrique d’un site sensible comme un entrepôt logistique ne doit pas reposer sur une seule technologie, mais sur une stratégie de défense en profondeur. Il ne s’agit pas de choisir entre une barrière infrarouge et une clôture électrifiée, mais de comprendre comment les articuler pour créer des couches de détection successives. Chaque couche a un rôle : dissuader, détecter, retarder et permettre une réponse. La première ligne est souvent matérielle : une clôture robuste qui délimite clairement la propriété et constitue un premier obstacle physique.

Si cette clôture est électrifiée, elle doit impérativement respecter les normes en vigueur et être signalée par des panneaux d’avertissement clairs pour ne pas engager la responsabilité de l’entreprise en cas d’accident. La deuxième ligne de défense est la détection. C’est ici que les barrières infrarouges ou les câbles détecteurs sur la clôture entrent en jeu. Positionnées en retrait de la clôture, elles permettent de détecter une intrusion dès le franchissement du périmètre extérieur, déclenchant une alarme avant même que l’intrus n’atteigne le bâtiment. Cette détection précoce est cruciale.

La troisième couche est la levée de doute et l’identification, assurée par la vidéosurveillance. Les caméras, idéalement asservies aux détecteurs périmétriques, s’activent et s’orientent vers la zone de l’alarme, permettant à l’opérateur de sécurité de qualifier l’événement en temps réel et d’engager la réponse appropriée. L’ensemble est géré par une couche logicielle de supervision. Comme le rappelle la CNIL, tout dispositif de sécurité doit être sécurisé en lui-même. Dans son guide, elle précise :

Tout système traitant des données sensibles doit être mis en œuvre dans un environnement sécurisé avec cloisonnement système et détection des vulnérabilités.

Cette approche multicouche, où chaque système complète les autres, est la seule manière de construire une protection périmétrique efficace et résiliente.

Plan d’action : votre stratégie de défense en profondeur

- Points de contact : Listez tous les points d’accès et zones vulnérables du périmètre (portails, clôtures, toits adjacents).

- Collecte : Inventoriez les systèmes de détection existants (détecteurs de mouvement, caméras, barrières) et leur zone de couverture réelle.

- Cohérence : Confrontez la couverture actuelle aux zones à risque identifiées. Y a-t-il des angles morts ? Des zones non surveillées ?

- Mémorabilité/émotion : Évaluez le temps entre une détection et la capacité de levée de doute visuelle. Est-il quasi instantané ou y a-t-il un délai ?

- Plan d’intégration : Définissez les priorités pour combler les lacunes, en commençant par lier les systèmes de détection (infrarouge) aux systèmes de visualisation (caméras).

L’erreur de serrurerie qui annule votre garantie vol en cas d’effraction

Vous avez investi dans une porte blindée et une serrure certifiée A2P (Assurance Prévention Protection), pensant avoir mis votre entreprise à l’abri des effractions. Cependant, en cas de sinistre, votre assureur pourrait refuser de vous indemniser. Pourquoi ? Parce que la valeur d’une serrure certifiée ne réside pas seulement dans le matériel, mais aussi et surtout dans son installation conforme aux règles de l’art et aux exigences du fabricant et des certificateurs.

L’indemnisation suite à un vol par effraction est conditionnée par le respect des clauses de votre contrat d’assurance. Celles-ci stipulent généralement l’obligation de disposer de moyens de protection spécifiques, comme une serrure A2P. Mais la simple possession du matériel ne suffit pas. L’assureur exigera la preuve que ce matériel a été installé par un professionnel et que l’ensemble du « bloc-porte » (la porte, son cadre et la serrure) conserve ses propriétés de résistance. Une seule erreur dans la chaîne peut rendre la certification, et donc votre garantie, caduque.

Trois erreurs courantes sont à l’origine de nombreux refus de prise en charge par les assurances :

- Installation non certifiée : Une serrure A2P, même la plus performante, installée par un non-professionnel ou sans la délivrance d’un certificat de pose, perd sa valeur aux yeux de l’assureur. La pose doit respecter scrupuleusement les préconisations du fabricant.

- Absence de preuve d’achat : En cas de sinistre, vous devrez fournir une facture détaillée. Celle-ci doit mentionner les références exactes du matériel, la date d’installation et l’identité de l’installateur certifié. Sans cette pièce, votre réclamation a peu de chances d’aboutir.

- Modification de l’environnement de la porte : La certification A2P s’applique à un bloc-porte dans son ensemble. Si vous créez un jour excessif sous la porte, si l’huisserie (le cadre) est affaiblie, ou si le vitrage adjacent n’est pas lui-même sécurisé (anti-effraction), la résistance globale est compromise et la certification annulée.

La sécurité est une chaîne dont la solidité est celle de son maillon le plus faible. S’assurer que le maillon de l’installation et de la documentation est aussi robuste que le matériel lui-même est une précaution non négociable.

Politique de mots de passe : pourquoi l’authentification à double facteur (2FA) est-elle non négociable ?

À l’ère du numérique, la première ligne de défense de vos données n’est plus la porte de vos locaux, mais l’écran de connexion de vos applications. Pourtant, de nombreuses entreprises continuent de se reposer uniquement sur des mots de passe. C’est une erreur fondamentale. L’article 32 du RGPD impose à l’entreprise de mettre en œuvre des « mesures techniques et organisationnelles appropriées » pour garantir la sécurité des données. Or, aujourd’hui, un simple couple identifiant/mot de passe n’est plus considéré comme une mesure « appropriée » pour des accès à des données sensibles. Une grande partie des violations de données provient de l’extérieur, souvent via des identifiants compromis. Selon le premier bilan de la CNIL post-RGPD, cette origine externe est largement majoritaire, confirmant que 65% des violations de données notifiées sont d’origine malveillante et externe.

Étude de Cas : Sanction CNIL Brico Privé pour mots de passe insuffisants

En juin 2021, la CNIL a sanctionné la société Brico Privé, notamment pour manquement à l’article 32 du RGPD. Il a été constaté que l’authentification des salariés pour accéder aux bases de données client était insuffisamment sécurisée. La politique de mot de passe n’était pas assez robuste et, surtout, les mots de passe étaient conservés en clair dans la base de données. Cette faille illustre parfaitement le risque que représente l’absence d’une politique d’authentification stricte, qui va au-delà du simple mot de passe.

L’authentification à double facteur (2FA ou MFA), qui consiste à exiger une deuxième preuve d’identité (un code reçu par SMS, une validation sur une application, une clé physique) en plus du mot de passe, n’est plus une option. C’est une nécessité. Elle permet de bloquer la quasi-totalité des attaques par compromission d’identifiants. Le choix de la méthode 2FA doit cependant être adapté au niveau de sensibilité des données auxquelles l’utilisateur a accès.

| Profil utilisateur | Niveau de risque | Méthode 2FA recommandée | Raison |

|---|---|---|---|

| Employé standard | Faible | SMS ou Application (Google Authenticator, Microsoft Authenticator) | Équilibre sécurité/facilité d’usage |

| Manager / RH | Moyen | Application authenticator obligatoire | Accès données personnelles sensibles |

| Administrateur système | Élevé | Clé physique FIDO2/YubiKey uniquement | SMS vulnérable au SIM swapping, accès critique nécessite matériel sécurisé |

| Directeur financier | Très élevé | Clé physique + biométrie locale | Accès trésorerie et données stratégiques |

Le déploiement du 2FA n’est pas une contrainte technique, c’est une mesure de protection juridique essentielle pour démontrer votre diligence en matière de sécurité des données.

À retenir

- La conformité RGPD n’est pas un obstacle à la sécurité, mais une méthodologie qui impose de justifier chaque mesure par un risque réel et documenté.

- La surveillance (caméras, badges) doit toujours être proportionnelle à la finalité et ne jamais conduire à un contrôle abusif de l’activité des salariés.

- La sécurité numérique (mots de passe, 2FA, sauvegardes) est désormais aussi critique que la sécurité physique pour la continuité de l’activité et la protection contre les sanctions.

Cybersécurité PME : comment se protéger des ransomwares avec un budget informatique limité ?

Les attaques par ransomware (rançongiciel), où des pirates chiffrent vos données et exigent une rançon pour les débloquer, sont devenues une menace existentielle pour les PME. Face à des groupes cybercriminels organisés et industrialisés, l’idée de pouvoir empêcher 100% des intrusions est un leurre. Le rapport de l’état de la menace rançongiciel a montré une augmentation de +255% en 2020 des signalements en France, une tendance qui ne s’est pas démentie. La question n’est donc plus « si » mais « quand » une tentative d’attaque se produira. Dans ce contexte, la véritable protection ne réside pas dans une forteresse imprenable, mais dans la capacité de résilience : votre aptitude à restaurer vos systèmes et vos données rapidement après une attaque.

Pour une PME au budget limité, investir dans des solutions de détection ultra-sophistiquées est souvent hors de portée. L’effort doit donc se concentrer sur l’essentiel : une stratégie de sauvegarde robuste et testée. C’est le seul filet de sécurité qui vous permettra de refuser de payer la rançon et de reprendre votre activité. La règle d’or en la matière est la méthode « 3-2-1-1-0 », un principe simple mais extrêmement efficace pour garantir la disponibilité de vos données en toutes circonstances.

Cette approche systémique est votre meilleure police d’assurance. Chaque élément vise à contrer un scénario de défaillance spécifique (panne matérielle, sinistre local, attaque par chiffrement). En cas d’incident de sécurité entraînant une violation de données, vous avez l’obligation légale de la notifier à la CNIL dans les 72 heures. Disposer d’un plan de continuité et de restauration testé est un élément majeur qui sera pris en compte par le régulateur pour évaluer votre niveau de diligence et de responsabilité.

La règle de sauvegarde 3-2-1-1-0 pour les PME est la suivante :

- 3 copies : Conservez les données de production plus deux sauvegardes distinctes pour assurer la redondance.

- 2 supports différents : Utilisez au moins deux types de stockage (par exemple, un NAS local et des disques durs externes ou le cloud) pour éviter une défaillance simultanée.

- 1 copie hors-site : Gardez une sauvegarde dans un lieu physique différent (sauvegarde cloud, coffre-fort ignifugé externe) pour vous protéger contre un sinistre local (incendie, inondation).

- 1 copie immuable/offline : C’est le point crucial contre les ransomwares. Disposez d’une copie déconnectée du réseau (air-gapped) que le malware ne peut pas atteindre et chiffrer (bandes magnétiques, disques durs débranchés).

- 0 erreur : Testez votre procédure de restauration au moins une fois par trimestre pour vous assurer qu’elle fonctionne et que les données sont intègres. Documentez ce plan de continuité et assurez-vous qu’il est accessible même si votre réseau est hors service.

Investir du temps dans la mise en place et le test de cette stratégie est infiniment plus rentable que de se retrouver un jour face à un écran demandant une rançon de plusieurs milliers d’euros.

La sécurisation de vos locaux et de vos données n’est pas une série d’actions isolées, mais la construction d’un système cohérent où la technologie est au service d’une stratégie juridique claire. Chaque décision, de l’angle d’une caméra à la complexité d’un mot de passe, doit pouvoir être justifiée. Pour mettre en pratique ces principes, l’étape suivante consiste à réaliser un audit interne de vos mesures existantes à travers le prisme du RGPD et du droit du travail. Évaluez dès maintenant les solutions les plus adaptées à votre contexte pour transformer vos failles potentielles en une sécurité robuste et démontrable.